量子密码学与后量子密码学–差异解释

技术的出现使我们大多数人对在线交易充满信心,并在云上存储了敏感信息。您放置在万维网上的任何内容都可能遭到黑客攻击。网络犯罪分子总是四处寻觅,追踪毫无疑虑的业务,并通过未经授权的访问迫使其前进。虽然有保障措施,但足够了吗?每年我们仍然在这里谈论许多数据泄露事件。任何此类事件都会带来巨大的成本,包括失去信任,损失销售,诉讼,严厉的罚款以及监管机构的罚款。量子计算的出现将提供更加可靠的安全层,并防止黑客访问您的敏感数据。

量子计算如何用于密码学?

量子计算有望像超级计算机一样工作,并解决与网络安全相关的一些复杂挑战。最近,谷歌和IBM推动了量子计算的发展,IBM推出了 基于电路的量子计算机IBM Q System One,从而带动了量子计算的发展 。

工程师和科学家始终在不断更新这些程序,以改善跨多个行业的计算和使用方法。量子计算可以使计算运行得非常快,并利用量子对象的属性。传统的计算方法利用了基于数字0和1的二进制门。

网络安全实践主要依赖于公钥加密和加密。这些技术使用了不易破解的数学算法。根据Digicert的说法,大约71%的研究受访者表示,他们知道量子计算将在未来带来风险。当建造巨大的量子计算机时,它们会影响密码学中使用的算法。使用一种称为非结构化量子搜索的算法,量子计算机可以在短时间内入侵公钥系统。

量子密码算法可以在科学和商业的各种应用中使用。密码学中很少有可以处理量子力学技术的领域。这些是密钥分配和随机数生成。

随机数生成

我们周围发生的大多数事件都不是随机的,如果有合适的数据可以预测。但是,您是否知道量子过程实际上是随机的?无论您的计算能力如何,您将无法预测它们的值。必须通过加密过程来保护各种敏感信息。随机过程提供了密码,并且不容易证明软件过程的有效性。逐渐有几种方法可以使用量子机制(例如放射性衰变和隧道效应)来生成随机密码。

密钥分配

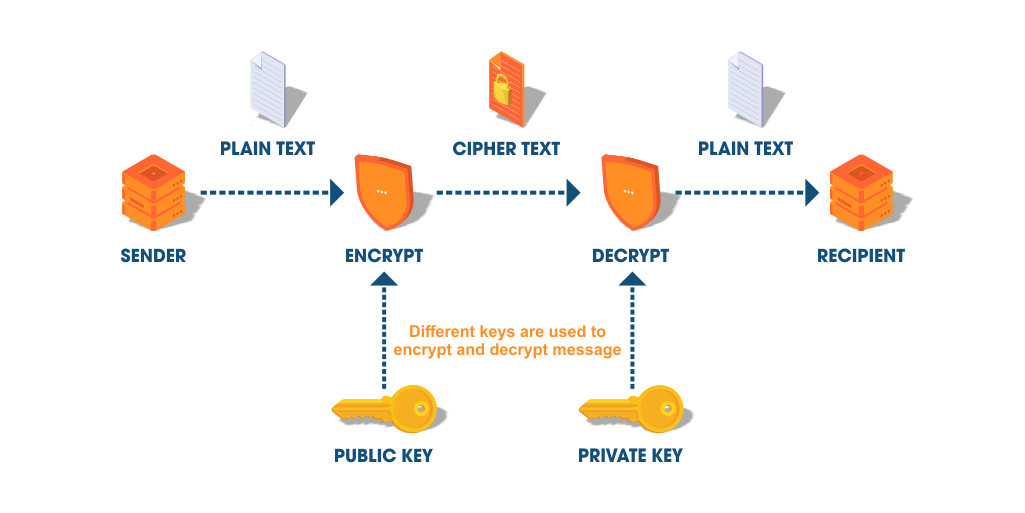

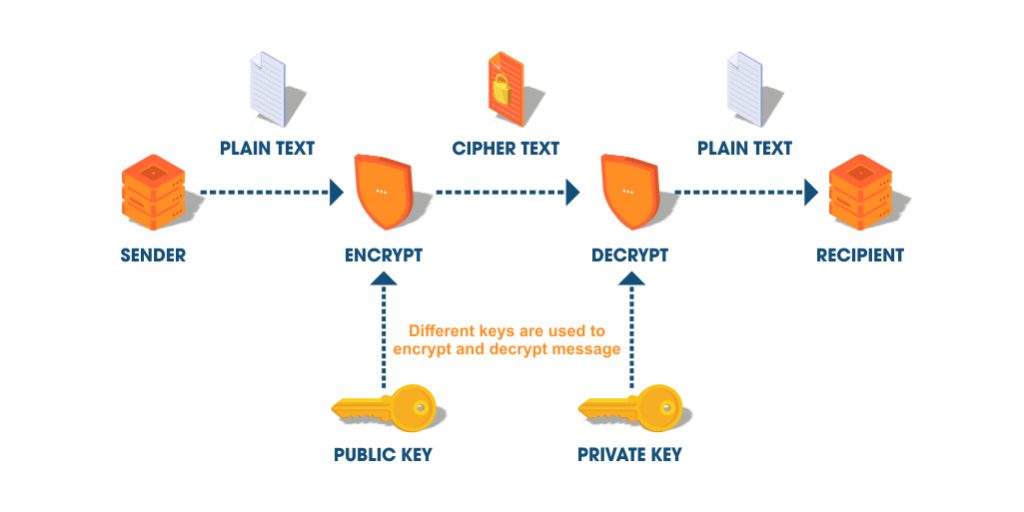

一种安全的通信方式是生成一对公钥和私钥。发送者和接收者可以注册密钥对,并向证书颁发机构注册公共密钥。认证中心为公用密钥创建证书,并将其分发给接收者。然后,他们需要将私钥与另一端的公钥进行匹配,并保护其通信。

公钥密码术是保护密码的有用方法,对于网络罪犯来说,使用可用的公钥获取私钥是不可行的。尽管如此,研究人员正在寻找更好的替代方案。

什么是量子密码术?

首先让我们了解什么是密码学。这是一组将纯文本转换为加密文本的过程,只有经过授权的人员才能使用密钥进行解锁和解密。量子密码学遵循一系列与量子力学有关的过程,因此,除了预期的信息接收者以外,其他任何人都无法理解。该现象起作用,因此不能在不知不觉中被打断。这是由于量子理论的多种状态。您将需要一台重型计算机来帮助加密和解密数据。

量子计算机的使用并非没有风险,因为它可以解密非对称和对称密钥。量子计算机的最初目标是非对称加密。有两个密钥,收件人可以使用匹配密钥对信息解密。对称加密机制仅使用一个密钥,使其用于通信不安全。相反,它更难以破解。

但是,使用对称密钥将需要为每个额外的位加倍所需的活动。因此,您可能需要具有更大的键。但是,量子计算机仍然可以缩短字符串的长度。虽然较长的密钥适用于主要防御机制,但对称加密是另一种选择。较长的密钥使加密变得昂贵,并且加密本身变慢,在量子计算模型中,信息的基本单位是量子位。

量子密码学也基于海森堡不确定性原理。该原理指出,无法精确地确定被测位置和任何粒子的动量。随着时间的流逝,该原理已被概括为包括称为共轭变量的各种对。用外行的话来说,您对一个变量的了解越正确,对另一个变量的不确定性就越大。

什么是后量子密码学?

随着技术试图寻找更新的算法来确保加密是万无一失的;有不断的研究来改进当前的算法。已经看到,量子计算可以非常快速地破解2048位RSA系统。这是后量子密码算法出现的地方!已知它们对量子计算机更安全。期望这些算法使用甚至Shor算法也无法破解的复杂功能。

必须记住,较新的算法必须与当前运行的协议(例如TLS)同步。它还必须考虑加密密钥的签名和大小。应该考虑加密和解密通信消息所花费的时间以及验证签名等所需的时间。流量也很重要。

当前,正在研究以基于数学模型开发算法以保护公共密钥基础设施。量子计算机有望闯入目前被认为是安全的算法。已经发现,后量子密码术需要较大的密钥,并且签名的大小也较大。

量子计算可能需要几年时间;开始升级当前算法的工作。现在,由于政府和私营企业的系统可以运行数十年,因此改进密码算法的需求非常巨大。负责这项研究的组织之一是美国国家标准与技术研究院(NIST)。他们正在筛选可能会在将来提供帮助的算法。但是专家们认为,距离未来还有很长的路要走。

有一些高级功能,例如基于格的加密和超奇异基因密钥交换。基于晶格的密码学利用诸如晶格的数学方程式,并且可以创建多种密码学工具和方案。超奇异异构密钥交换也称为超奇异异构Diffie-Hellmann密钥交换(SIDH)。它是一种算法,它允许不知道对方的一方在不安全的信道上建立秘密密钥。SIDH在128位量子级别上使用2688位公共密钥。它也是最小的!

标准化后量子密码算法

NIST和许多其他组织目前正在致力于标准化公钥加密和密钥建立算法。NIST正在研究无状态的抗量子签名。新算法标准化后,将使用各种安全协议对其进行标记。NIST当前正在为量子后密码算法选择标准。NIST在2019年选择了26种有希望的算法进行评估和测试。他们计划在2022年之前准备好最后一份,并将其发布以征询公众意见。

开始准备的最佳方法是确保所有 当前和将来的系统都具有加密敏捷性-可以 轻松地重新配置以添加抗量子算法的能力

— Microsoft研究安全和密码学小组负责人Brian LaMacchia

IETF密码论坛已标准化了两种基于哈希的算法,即。XMSS和LMS。它们是可以考虑进行固件更新的组件之一。

后量子算法的类型

格子

他们是最研究和灵活的。晶格算法可以支持数字签名和密钥交换,并且还可以使用复杂的加密模型。该基础基于线性代数,尽管需要复杂的数学过程来进行安全性证明和优化。

NIST标准考虑的不同基于晶格的算法包括Kyber和Dilithium。Kyber是一种密钥封装机制,它使用代数数论来获得更好的性能。Dilithium是基于数字签名的方案,其性能一直很高。

同基因

同构使用Diffie-Hellman类型协议作为椭圆曲线密码术的一部分。同构是将第一个椭圆形的曲线转换为另一个椭圆形的函数,第二个椭圆形反映了它。它是一种群同态,具有添加的结构来处理每条曲线的几何形状。秘密密钥是一条同质链,而公共密钥是曲线。

量子密钥分配的优势

量子密钥分配(QKD)是量子密码术的一个示例。它通过使用光子而不是使用位的常规方法来传输信息。实体可以利用光子的属性,即无法以任何方式对其进行克隆或更改。因此,在两方之间交换的信息可以保持安全。

QKD使用量子力学原理来确保通信安全,没有任何允许未经授权访问的机会。QKD原理必定会在高度敏感的信息交换中得到应用。通信实体必须位于固定位置。这意味着它将主要用于大量交换敏感信息的政府,军事和金融服务行业。

QKD使用一种功能,通过该功能,如果试图通过授权闯入通信,则光子将更改其状态。密钥将失败,只会向两个实体发出有关事件的警报。因此,QKD提供了安全的通信渠道。它使用一次性垫(OTP)加密,只要要加密的数据就提供密钥。OTP只能使用一次。

后量子密码术(PWC)可用于标准商业应用,其中系统和移动性的成本是最高的。它可以使用当前网络使用的相同硬件基础结构。PQC的风险在于,任何新算法都极有可能强行闯入该算法。尽管如此,PQC的市场仍然巨大。根据Inside Quantum Technology的报告, 到2029年市场规模将达到95亿美元。

结论

每天尝试进行的网络攻击的数量已大大增加。成功的数据泄露次数似乎也没有下降。研究表明,实体需要尽可能地保持警惕。关于如何改进流行的密码算法的研究一直在不断。彼得·索尔(Peter Shor)提出论文表明量子计算机可以闯入当前使用的加密算法之后,风险变得越来越大。是什么使我们在进行改进当前算法的研究中感到轻松。

虽然需要寻找高级算法;我们还必须确定最容易受到网络攻击的区域,并尝试将其堵塞。需要解决用于数字签名并负责初始SSL / TLS握手的加密算法。到目前为止,对称算法可以抵抗来自量子计算机的攻击。